CYBER PIONAGE

Cyber memata-matai atau Cyber Espionage adalah

tindakan atau praktek memperoleh rahasia tanpa izin dari pemegang informasi

(pribadi, sensitif, kepemilikan atau rahasia alam), dari individu, pesaing,

saingan, kelompok, pemerintah dan musuh untuk pribadi, ekonomi , keuntungan

politik atau militer menggunakan metode pada jaringan internet, atau komputer

pribadi melalui penggunaan retak teknik

dan perangkat lunak

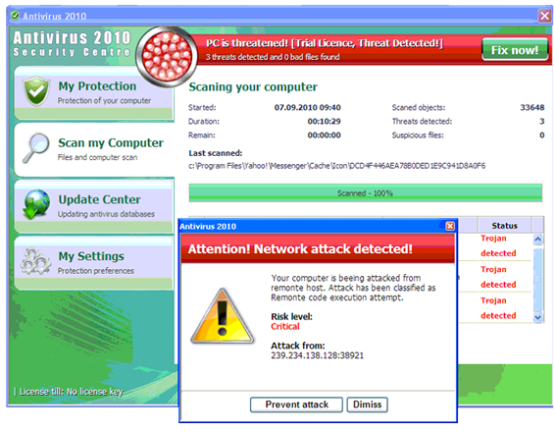

berbahaya termasuk trojan horse dan spyware . Ini

sepenuhnya dapat dilakukan secara online dari meja komputer profesional di

pangkalan-pangkalan di negara-negara jauh atau mungkin melibatkan infiltrasi di

rumah oleh komputer konvensional terlatih mata-mata dan tahi lalat atau dalam kasus

lain mungkin kriminal karya dari amatir hacker

jahat dan programmer software .

Cyber espionage biasanya melibatkan penggunaan akses tersebut kepada

rahasia dan informasi rahasia atau kontrol dari masing-masing komputer atau

jaringan secara keseluruhan untuk strategi keuntungan

dan psikologis , politik, kegiatan subversi

dan fisik dan sabotase . Baru-baru ini, cyber mata-mata melibatkan

analisis aktivitas publik di situs jejaring sosial seperti Facebook dan Twitter .

Operasi tersebut, seperti non-cyber espionage, biasanya ilegal di

negara korban sementara sepenuhnya didukung oleh tingkat tertinggi pemerintahan

di negara agresor. Situasi etis juga tergantung pada sudut pandang

seseorang, terutama pendapat seseorang dari pemerintah yang terlibat.

Cyber espionage merupakan salah satu

tindak pidana cyber crime yang menggunakan jaringan internet untuk melakukan

kegiatan mata-mata terhadap pihak lain dengan memasuki jaringan komputer

(computer network system) pihak sasaran. Kejahatan ini biasanya ditujukan

terhadap saingan bisnis yang dokumen atau data-data pentingnya tersimpan dalam

satu sistem yang computerize.

1.3

Faktor

Pendorong Pelaku Cyber Espionage

Adapun

faktor pendorong penyebab terjadinya cyber espionage adalah sebagai berikut

1. Faktor

Politik

Faktor ini biasanya dilakukan oleh

oknum-oknum tertentu untuk mencari informasi tentang lawan

2.

Faktor

Ekonomi

Karna latar belakang ekonomi orang

bisa melakukan apa saja, apalagi dengan kecanggihan dunia cyber kejahatan

semangkin mudah dilakukan dengan modal cukup dengan keahlian dibidang komputer

saja.

3.

Faktor

Sosial Budaya

Adapun

beberapa aspek untuk Faktor Sosial Budaya :

a. Kemajuan Teknologi Infromasi

Karena teknologi sekarang semangkin

canggih dan seiring itu pun mendorong rasa ingin tahu para pencinta teknologi

dan mendorong mereka melakukan eksperimen.

b. Sumber Daya Manusia

Banyak sumber daya manusia yang

memiliki potensi dalam bidang IT yang tidak dioptimalkan sehingga mereka

melakukan kejahatan cyber.

c. Komunitas

Untuk membuktikan keahlian mereka

dan ingin dilihat orang atau dibilang hebat dan akhirnya tanpa sadar mereka

telah melanggar peraturan ITE.

1.4

Metode

Mengatasi Cyber Espionage

10

cara untuk melindungi dari cyber espionage

1. Bermitra dengan pakar keamanan

informasi untuk sepenuhnya memahami lanskap ancaman sementara meningkatkan visibilitas mereka di

seluruh basis klien mereka.

2.

Tahu mana

aset perlu dilindungi dan risiko operasional terkait masing-masing.

3. Tahu mana

kerentanan Anda berbohong.

4.

Perbaiki

atau mengurangi kerentanan dengan strategi pertahanan-mendalam.

5.

Memahami

lawan berkembang taktik, teknik, dan prosedur yang memungkinkan Anda untuk membentuk kembali penanggulangan defensif

anda seperti yang diperlukan.

6.

Bersiaplah

untuk mencegah serangan atau merespon secepat mungkin jika Anda dikompromikan.

7.

Sementara

pencegahan lebih disukai,. Deteksi cepat dan respon adalah suatu keharusan.

8.

Memiliki

rencana jatuh kembali untuk apa yang akan anda lakukan jika anda adalah korban

perang cyber.

9.

Pastikan pemasok

infrastruktur kritis belum dikompromikan dan memiliki pengamanan di tempat

untuk memastikan integritas sistem yang disediakan oleh pemasok.

10.

Infrastruktur

TI penting Sebuah bangsa tidak harus benar-benar bergantung pada internet,

tetapi memiliki kemampuan untuk beroperasi independen jika krisis keamanan

cyber muncul.

1.5

Cara

mencegah Cyber Espionage

Adapun

cara untuk mencegah terjadinya kejahatan ini diantaranya :

1. Perlu adanya cyber law, yakni hukum yang khusus

menangani kejahatan-kejahatan yang terjadi di internet. karena kejahatan ini

berbeda dari kejahatan konvensional.

2. Perlunya sosialisasi yang lebih intensif kepada

masyarakat yang bisa dilakukan oleh lembaga-lembaga khusus.

3. Penyedia web-web yang menyimpan data-data

penting diharapkan menggunakan enkrispsi untuk meningkatkan keamanan.

4. Para pengguna juga diharapkan untuk lebih

waspada dan teliti sebelum memasukkan data-data nya di internet, mengingat

kejahatan ini sering terjadi karena kurangnya ketelitian pengguna.

1.6

Mengamankan

sistem dengan cara :

a. Melakukan

pengamanan FTP, SMTP, Telnet, dan Web Server.

b. Memasang

Firewall

c. Menggunakan

Kriptografi

d. Secure

Socket Layer (SSL)

e. Penanggulangan

Global

f. Perlunya

Cyberlaw

g. Perlunya

Dukungan Lembaga Khusus

Contoh

Kasus Cyber Espionage

1. RAT Operasi Shady" (Remote Access-Tool)

perusahaan

keamanan komputer McAfee, Inc, menerbitkan sebuah laporan 14 halaman merinci

operasi hacker terbesar digali sampai saat ini Dijuluki "RAT Operasi

Shady" (Remote Access-Tool, sebuah program yang memungkinkan pengguna

untuk mengakses jaringan jauh) oleh Dmitri Alperovitch, wakil presiden McAfee

penelitian ancaman, ini rentetan serangan melibatkan lebih dari 70 organisasi

internasional, termasuk dua instansi pemerintah Kanada. McAfee mampu

mengidentifikasi 72 target pelanggaran keamanan. Banyak pihak lebih

dikompromikan ditemukan pada log server tapi tidak bisa diidentifikasi karena

kurangnya informasi yang akurat. Dari banyak korban, lebih dari setengah yang

berbasis di AS, dan 22 adalah lembaga pemerintah dari berbagai negara lainnya.

RAT Shady ditargetkan total 14 negara dan negara.

2.

FOX

Salah

satu pencipta virus e-mail “Love Bug” (iloveyou), Fox, diduga telah menginfeksi

dan melumpuhkan lebih dari 50 juta komputer dan jaringan pada 4 Mei 2000. Virus

tersebut juga menyerang komputer-komputer milik Pentagon, CIA dan

organisasi-organisasi besar lainnya dan menyebabkan kerugian berjuta-juta dolar

akibat kerusakan-kerusakan. Karena Pilipina tidak mempunyai undang-undang yang

melawan kejahatan hacking komputer, Fox tidak pernah didakwa atas

kejahatan-kejahatannya.

3.

Trojangate

Skandal

perusahaan yang telah mendominasi pemberitaan di Israel sejak terungkap 29 Mei.

Sudah ada hampir 20 penangkapan. Laporan yang diterbitkan menunjukkan

pegunungan dokumen telah dicuri dari puluhan perusahaan Israel. Sekitar 100

server sarat dengan data yang dicuri telah disita. program yang digunakan dalam

kasus Israel adalah virus computer spyware.

4. Penyebaran Virus melalui Media Sosial

Penyebaran

virus dengan sengaja, ini adalah salah satu jenis kasus cyber crime yang

terjadi pada bulan Juli 2009, Twitter (salah satu jejaring social yang sedang

naik pamor di masyakarat belakangan ini) kembali menjadi media infeksi

modifikasi New Koobface, worm yang mampu membajak akun Twitter dan menular

melalui postingannya, dan menjangkiti semua follower. Semua kasus ini hanya sebagian

dari sekian banyak kasus penyebaran malware di seantero jejaring social.

Twitter tak kalah jadi target, pada Agustus 2009 diserang oleh penjahat cyber

yang mengiklankan video erotis. Ketika pengguna mengkliknya, maka otomatis

mendownload Trojan-Downloader.Win32.Banload.sco.

Modus

serangannya adalah selain menginfeksi virus, akun yang bersangkutan bahkan si

pemiliknya terkena imbas. Karena si pelaku mampu mencuri nama dan password

pengguna, lalu menyebarkan pesan palsu yang mampu merugikan orang lain, seperti

permintaan transfer uang . Untuk penyelesaian kasus ini, Tim keamanan dari

Twitter sudah membuang infeksi tersebut. Tapi perihal hukuman yang diberikan

kepada penyebar virusnya belum ada kepastian hukum.

5. Pencurian Data Pemerintah

Pencurian

dokumen terjadi saat utusan khusus Presiden Susilo Bambang Yudhoyono yang

dipimpin Menko Perekonomian Hatta Rajasa berkunjung di Korea Selatan. Kunjungan

tersebut antara lain, guna melakukan pembicaraan kerja sama jangka pendek dan

jangka panjang di bidang pertahanan. Delegasi Indonesia beranggota 50 orang

berkunjung ke Seoul untuk membicarakan kerja sama ekonomi, termasuk kemungkinan

pembelian jet tempur latih supersonik T-50 Golden Eagle buatan Korsel dan

sistem persenjataan lain seperti pesawat latih jet supersonik, tank tempur

utama K2 Black Panther dan rudal portabel permukaan ke udara. Ini disebabkan

karena Korea dalam persaingan sengit dengan Yak-130, jet latih Rusia. Sedangkan

anggota DPR yang membidangi Pertahanan (Komisi I) menyatakan, berdasar informasi

dari Kemhan, data yang diduga dicuri merupakan rencana kerja sama pembuatan 50

unit pesawat tempur di PT Dirgantara Indonesia (DI). Pihak PT DI membenarkan

sedang ada kerja sama dengan Korsel dalam pembuatan pesawat tempur KFX (Korea

Fighter Experiment). Pesawat KFX lebih canggih daripada F16. Modus dari

kejahatan tersebut adalah mencuri data atau data theft, yaitu kegiatan

memperoleh data komputer secara tidak sah, baik digunakan sendiri ataupun untuk

diberikan kepada orang lain.

Berikut ini adalah

malware-malware yang berhasil diinvestigasi yang memang ditujukan untuk

menyerang timur tengah:

1. Stuxnet

Stuxnet ditemukan pada juni 2010, dan dipercaya

sebagai malware pertama yang diciptakan untuk menyerang target spesifik pada

system infrastruktur penting. Stuxnet diciptakan untuk mematikan centrifuse

pada tempat pengayaan uranium di nathanz, Iran. Stuxnet diciptakan oleh

amerika-Israel dengan kode sandi “operation olympic games” di bawah komando

langsung dari George W. Bush yang memang ingin menyabotase program nuklir Iran.

Malware yang rumit dan canggih ini menyebar lewat USB drive dan menyerang

lubang keamanan pada sistem windows yang di sebut dengan “zero-day”

vulnerabilities. Memanfaatkan dua sertifikat digital curian untuk menginfeksi

Siemens Supervisory Control and Data Acquisition (SCADA), PLC yang digunakan

untuk mengatur proses industri dalam program nukliriran.

2. Duquworm

Duqu

terungkap pada september 2011, analis mengatakan source code pada duqu hampir

mirip dengan source code yang dimiliki stuxnet. Namun duqu dibuat untuk tujuan

yang berbeda dengan stuxnet. Duqu didesain untuk kegiatan pengintaian dan

kegiatan intelejen, virus ini menyerang komputer iran tapi tidak ditujukan

untuk menyerang komputer industri atau infastruktur yang penting. Duqu

memanfaatkan celah keamanan “zero-day” pada kernel windows, menggunakan

sertifikat digital curian, kemudian menginstal backdoor. Virus ini dapat

mengetahui apa saja yang kita ketikan pada keyboard dan mengumpulkan informasi

penting yang dapat digunakan untuk menyerang sistem kontrol industri. Kaspersky

Lab mengatakan bahwa duqu diciptakan untuk melakukan “cyberespionage” pada

program nuklir iran.

3.

Gauss

Pada

awal bulan agustus 2012, kaspersky lab mengumumkan ke publik telah

menginvestigasi malware mata-mata yang dinamakan dengan “gauss'. Sebenarnya

malware ini sudah disebarkan pada bulan september 2011 dan ditemukan pada bulan

juni 2012. malware ini paling banyak ditemukan di wilayah Lebanon, israel, dan

palestina. Kemudian di ikuti Amerika dan uni emirat arab. Gauss memiliki

kemampuan untuk mencuri password pada browser, rekening online banking,

cookies, dan melihat sistem konfigurasi. Kaspersky mengatakan AS-Israel yang

telah membuat virus ini.

4.

MAHDI

Trojan

pencuri data Mahdi ditemukan pada februari 2012 dan baru diungkap ke public

pada juli 2012. Trojan ini dipercaya sudah melakukan cyberespionage sejak

desember 2011. Mahdi dapat merekam apa saja yang diketikan pada keyboard,

screenshot pada komputer dan audio, mencuri file teks dan file gambar. Sebagian

besar virus ini ditemukan menginfeksi komputer di wilayah iran, israel,

afghanistan, uni emirat arab dan arab saudi, juga termasuk pada sistem

infrastruktur penting perusahaan, pemerintahan, dan layanan finansial. Belum

diketahui siapa yang bertanggung jawab atas pembuat virus ini. Virus ini

diketahui menyebar lewat attachment yang disisipkan pada word/power point pada

situs jejaring sosial.

5.

Flame

Flame

ditemukan pada bulan mei 2012 saat Kaspersky lab sedang melakukan investigasi

komputer departemen perminyakan di Iran pada bulan april. Kaspersky

memgungkapkan bahwa FLAME digunakan untuk mengumpulkan informasi intelejen

sejak bulan februari 2010, namun crySyS lab di Budapest mengungkapkan virus ini

sudah ada sejak 2007. Flame kebanyakan menginfeksikomputer di wilayah Iran,

disusul oleh israel, sudan, syria, lebanon, arab saudi dan mesir. Flame

memanfaatkan sertifikat digital tipuan dan menyebar lewat USB drive, local

network atau shared printer kemudian menginstall backdoor pada komputer. Flame

dapat mengetahui lalulintas jaringan dan merekam audio, screenshot, percakapan

skype dan keystroke. Flame diketahui juga mencuri file PDF, text, dan file

AutoCad, dan dapat mendownload informasi dari perangkat lain via

bluetooth. Flame didesain untuk melakukan kegiatan mata-mata biasa yang tidak

ditujukan untuk menyerang industri. Karakteristik Flame mirip dengan stuxnet

dan duqu. Menurut pengamat flame juga merupakan bagian dari proyek “Olympic

Games Project”.

6.

Wiper

pada

april 2012 telah dilaporkan malware yan menyerang komputer di departement

perminyakan iran dan beberapa perusahaan lain, kasperski lab menyebut virus ini

sebagai “wiper”. Virus ini menghapus data pada harddisk terutama file dengan

ekstensi *.pnf. Ekstensi *.pnf diketahui sebagai extensi file yang digunakan

oleh malware stuxnet dan duqu. Dengan dihapusnya extensi file *.pnf maka akan

menyulitkan investigator untuk mencari sampel infeksi virus tersebut.

7.

Shamoon

Ditemukan

pada awal agustus 2012, shamoon menyerang komputer dengan os windows dan didesain

untuk espionage (mata-mata). Shamoon pada awalnya sering dikira “wiper”, namun

ternyata shamoon adalah tiruan dari wiper yang mempunyai target perusahaan

minyak. Shamoon sepertinya dibuat oleh perorangan dan tidak dibuat seperti

stuxnet yang melibatkan negara AS-israel. Hal ini terlihat dari banyaknys error

pada source code. Ada spekulasi bahwa shamoon menginfeksi jaringan Saudi

Aramco. Shamoon diprogram untuk menghapus file kemudian menggantinya dengan

gambar bendera amerika yang terbakar, dan juga untuk mencuri data.

1.7

UU

mengenai cyber espionage

UU

ITE (Undang-Undang Informasi dan Transaksi Elekronik) yang disahkan DPR pada 25

Maret 2008 menjadi bukti bahwa Indonesia tak lagi ketinggalan dari negara lain

dalam membuat peranti hukum di bidang cyberspace law. UU ini merupakan cyberlaw

di Indonesia, karena muatan dan cakupannya yang luas dalam membahas pengaturan

di dunia maya.

UU ITE yang mengatur tentang cyber

espionage adalah sebagai berikut :

1.

Pasal 30

Ayat 2 ”mengakses komputer dan/atau sistem elektronik dengan cara apapun

dengan tujuan untuk memperoleh informasi dan/atau dokumen

elektronik”

2.

Pasal 31

Ayat 1 “Setiap Orang dengan sengaja dan tanpa hak atau melawan hukum melakukan

intersepsi atau penyadapan atas Informasi dan/atau Dokumen Elektronik dalam

suatu Komputer dan/atau Sistem Elektronik tertentu milik Orang lain”

Dan untuk ketentuan pidananya ada

pada :

1.

Pasal 46

Ayat 2 “ Setiap Orang yang memenuhi unsur sebagaimana dimaksud dalam Pasal 30

ayat (2) dipidana dengan pidana penjara paling lama 7 (tujuh) tahun dan/atau

denda paling banyak Rp700.000.000,00 (tujuh ratus juta rupiah)”

2.

Pasal 47

Setiap Orang yang memenuhi unsur sebagaimana dimaksud dalam Pasal 31 ayat (1)

atau ayat (2) dipidana dengan pidana penjara paling lama 10 (sepuluh) tahun

dan/atau denda paling banyak Rp800.000.000,00 (delapan ratus juta rupiah)